Wszystkie produkty

-

Czujniki zasłony świetlnej bezpieczeństwa

-

Czujniki ruchu

-

Infraczerwone czujniki fotocząsteczek

-

Detektor pętli

-

Czujnik bezpieczeństwa bramy bariery

-

Czytnik UHF

-

Czytnik kart RFID

-

System parkowania

-

System zarządzania gośćmi

-

System kontroli dostępu

-

Przekaźnik i odbiornik zdalnego sterowania

-

Bezprzewodowy otwieracz drzwi

-

System świateł drogowych

-

Przycisk przełączania

-

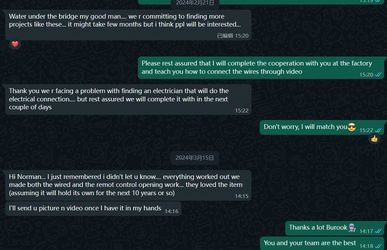

BurookCześć Norman... właśnie przypomniałem sobie, że nie dałem ci znać... wszystko się udało.Uwielbiali przedmiot (założenie, że będzie trwał przez następne 10 lat lub tak)

BurookCześć Norman... właśnie przypomniałem sobie, że nie dałem ci znać... wszystko się udało.Uwielbiali przedmiot (założenie, że będzie trwał przez następne 10 lat lub tak) -

Kiran.Jutai to jedna z najbardziej pewnych siebie firm, jakie spotkałem w Chinach.

Kiran.Jutai to jedna z najbardziej pewnych siebie firm, jakie spotkałem w Chinach.

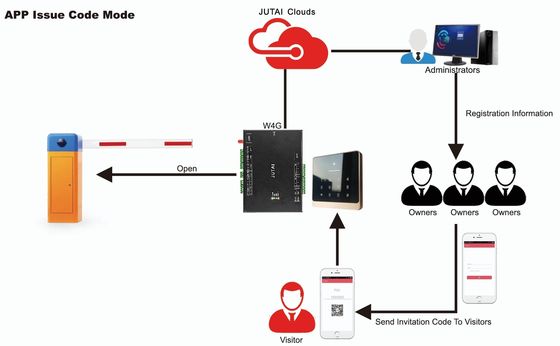

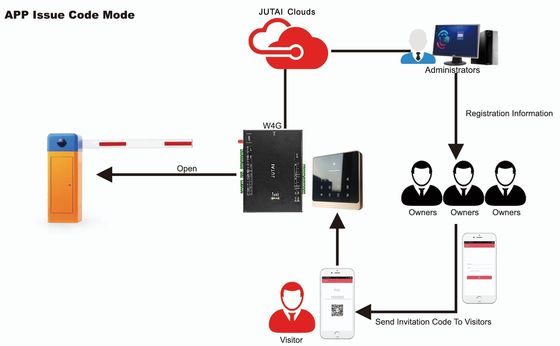

System zarządzania odwiedzającymi JUTAI Clouds

| Miejsce pochodzenia | Chiny |

|---|---|

| Nazwa handlowa | JUTAI |

| Orzecznictwo | CE |

| Numer modelu | EPOPEJA |

| Minimalne zamówienie | 1 |

| Cena | negotiable |

| Szczegóły pakowania | Kreskówka |

| Czas dostawy | 5 - 8 dni roboczych |

| Zasady płatności | T/T, akredytywa, D/A, D/P, Western Union, Paypal,, MoneyGram, Alipay |

| Możliwość Supply | 1000 sztuk miesięcznie |

Szczegóły Produktu

| Typy wsparcia identyfikacji | Kod QR, karta IC, karta procesora, NFC itp. | Interfejs zewnętrzny | Sygnał poziomu, WG, Port szeregowy (obsługujący TTUR5485/R5232), obsługujący femtosekundę P17o |

|---|---|---|---|

| Odległość skanowania | 5 - 15cm | Typ ekranu | Panel ze szkła hartowanego |

| Standardy sortowania logowania SIM/NET | Karta USIM/SIM (1,8/3 V) | Pojemność systemu | 1600 |

| Podkreślić | System zarządzania odwiedzającymi Clouds,system zarządzania dostępem odwiedzających,Panel ze szkła hartowanego Kiosk zarządzania odwiedzającymi |

||

opis produktu

System zarządzania odwiedzającymi JUTAI Clouds - Opis produktu

![]()

I. Wprowadzenie systemu

II. Funkcjonowanie systemu

A. Wpis operatora systemu

B. Rejestracja gości

C. Instalacja użytkownika końcowego

D. Wzywanie

E. Przyjaciel w pobliżu

F. Rejestr

G. Funkcja alarmowa

H. Aktualizacja systemu online

I. Wartość reklamowa

![]()

III. Wprowadzenie sprzętu

A. Model: JTCFPAR-M

B. Kontroler JUTAI 4G

C. Samodzielne czytniki AC-868E (EM) /AC-868M (Mifare)

![]()

IV. Diagram systemu